Ekspert: użytkownicy nie mają świadomości, że smartfony należy zabezpieczyć

Traktujmy smartfony jak komputery - te urządzenia też powinny być zabezpieczone - mówił ekspert Piotr Konieczny na konferencji "Prywatność w cyfrowym świecie". Dodał, że można to zrobić np. ustalając hasło czy kod pin, a także wykorzystując funkcje smartfonu.

Z okazji przypadającego we wtorek dnia ochrony danych osobowych odbyła się konferencja poświęcona wykorzystaniu wielkich zbiorów danych (tzw. big data), wpływie aplikacji mobilnych na prywatność oraz edukacji cyfrowej.

Piotr Konieczny z Niebezpiecznik.pl, firmy testującej sieci komputerowe pod kątem włamań i ataków, powiedział, że z reguły użytkownicy zapominają, że smartfony to mniejsze komputery, i gorzej je zabezpieczają. Tymczasem to na smartfonach coraz częściej znajduje się wiele wrażliwych dla użytkowników danych.

Konieczny zaznaczył, że należy być ostrożnym przy instalowaniu różnych użytkowych aplikacji mobilnych na telefonie - często wymagają one dostępu do zapisanych w urządzeniu danych m.in. nazwy operatora telekomunikacyjnego, listy kontaktów, danych z kalendarza, haseł, zdjęć, także współrzędnych lokalizacyjnych telefonu.

Ekspert dodał, że winę za utratę wrażliwych danych ponoszą także użytkownicy smartfonów, którzy np. łącząc się z internetem przez niezabezpieczone Wi-Fi w miejscach publicznych, korzystają z konta bankowego czy poczty elektronicznej.

Jak powiedział Konieczny, każdy z użytkowników może zwiększyć bezpieczeństwo swojego telefonu dzięki wykorzystaniu dostępnych w nim możliwości. "To są funkcje wbudowane już w system operacyjny, ale z racji tego, że ograniczają funkcjonalność telefonu, producenci nie włączają ich w sposób domyślny. Można jednak świadomie je uruchomić" - powiedział.

Warto - jak podkreślił Konieczny - zabezpieczyć dostęp do swojego telefonu za pomocą hasła lub kodu pin. Takie hasło powinno jednak być tzw. silnym hasłem, czyli trudnym do złamania. Bardziej zapobiegliwi mogą także wprowadzić opcję, że np.: po 10. błędnie wprowadzonym haśle, wszystkie zapisane na nim informacje zostaną skasowane.

Można także podłączyć nasz telefon do systemu centralnego zarządzania - najczęściej na stronie producenta urządzenia, które pozwala na zdalną kontrolę smartfona w przypadku jego utraty.

Konieczny podkreślił także, że jeśli nie korzystamy z technologii Bluetooth czy Wi-Fi w telefonie, to warto je wyłączyć. Istotnym sposobem zabezpieczenia jest także regularna aktualizacja oprogramowania zarówno systemu operacyjnego, jak i oprogramowania antywirusowego.

Europejski Dzień Ochrony Danych Osobowych ustanowiono na pamiątkę sporządzenia konwencji Rady Europy z 28 stycznia 1981 r. w sprawie ochrony osób w zakresie zautomatyzowanego przetwarzania danych osobowych.(PAP)

Zobacz także

Polska Akademia Dostępności pomaga dostosować strony www dla niepełnosprawnych

2015-03-15, 11:33Urzędy, organizacje i firmy chcące dostosować swoje strony internetowe do potrzeb osób niepełnosprawnych mogą skorzystać z pomocy Polskiej Akademii Dostępności, która bezpłatnie dostarcza szablony stron i narzędzia umożliwiające… Czytaj dalej »

Polska zielona technologia rozwija się i zdobywa zagraniczne rynki

2015-03-14, 11:31Technologie do tworzenia ekologicznego brykietu czy budowy domów energooszczędnych i pasywnych to największe polskie hity eksportowe z dziedziny zielonych technologii - mówi PAP koordynatorka projektu Ministerstwa Środowiska 'GreenEvo… Czytaj dalej »

Raspberry Pi 2 B - najmniejszy komputer na którym działa ISOF

2015-03-13, 09:25Popularny minikomputer Raspberry Pi, po trzech latach od premiery, doczekał się nowej odsłony. Model 2 B wyróżnia bardziej wydajny procesor quad-core ARM Cortex-A7 900 MHz i większa ilość pamięci 1 GB RAM. Płytę wyposażono w liczne… Czytaj dalej »

RPO chce większej kontroli nad sprzedażą brutalnych gier komputerowych

2015-03-13, 08:21Rzecznik Praw Obywatelskich zwróciła się do ministra gospodarki o zwiększenie kontroli prawnej nad sprzedażą „gier komputerowych o treściach przesyconych brutalnością i przemocą”. Resort odpowiada, że ważniejsza jest edukacja… Czytaj dalej »

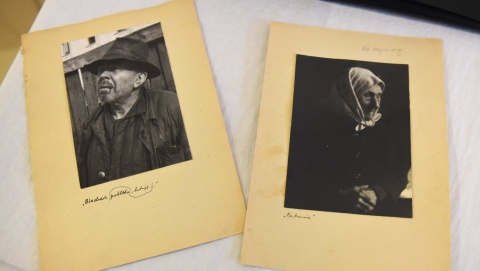

Zbiory Ficowskiego trafiły do Narodowego Archiwum Cyfrowego

2015-03-11, 16:33Filmy, zdjęcia, taśmy magnetofonowe Jerzego Ficowskiego poety, znawcy twórczości kultury cygańskiej i żydowskiej zostały w środę przekazane do Narodowego Archiwum Cyfrowego. Czytaj dalej »